Развитие технологий:

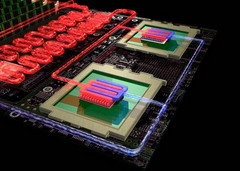

Процессор CeleronПроцессор Celeron не является новым типом процессора, а представляет собой упрощенную версию какого-либо из процессоров Pentium II, III или 4. В ... |

Athlon К7Основные свойства архитектуры процессора седьмого поколения AMD Athlon: оптимизированная для работы с высокой тактовой частотой, суперконвейерная суперскалярная микроархитектура, предназначенная для ... |

Популярные

- Найм подходящей компании SEO для вашего бизнеса

- Расширение сотрудничества между Cisco и МГУУ Правительства Москвы

- Технология шлюзов Oracle. Характеристика продуктов

- Перспективы развития компьютерной техники

- Основные направления развития компьютерной индустрии в ближайшем будущем в рамках форума IDF

- Вычислительное ядро

| Trojan-Downloader — доставка прочих вредоносных программ |

| История - История возникновения компьютерных вирусов | ||||

|

Троянские программы этого класса предназначены для загрузки и установки на компьютер-жертву новых версий вредоносных программ, установки «троянцев» или рекламных систем. Загруженные из Интернета программы затем либо запускаются на выполнение, либо регистрируются «троянцем» на автозагрузку в соответствии с возможностями операционной системы. Данные действия при этом происходят без ведома пользователя. Информация об именах и расположении загружаемых программ содержится в коде и данных троянца или скачивается троянцем с «управляющего» Интернет-ресурса (обычно с веб-страницы). Троянские программы этого класса написаны в целях скрытной инсталляции других программ и практически всегда используются для «подсовывания» на компьютер-жертву вирусов или других троянских программ. Данные троянцы обычно без каких-либо сообщений (либо с ложными сообщениями об ошибке в архиве или неверной версии операционной системы) сбрасывают на диск в какой-либо каталог (в корень диска C:, во временный каталог, в каталоги Windows) другие файлы и запускают их на выполнение. Обычно структура таких программ следующая:

«Основной код» выделяет из своего файла остальные компоненты (файл 1, файл 2, ...), записывает их на диск и открывает их (запускает на выполнение). Обычно один (или более) компонентов являются троянскими программами, и как минимум один компонент является «обманкой»: программой-шуткой, игрой, картинкой или чем-то подобным. «Обманка» должна отвлечь внимание пользователя и/или продемонстрировать то, что запускаемый файл действительно делает что-то «полезное», в то время как троянский компонент инсталлируется в систему. В результате использования программ данного класса хакеры достигают двух целей: скрытная инсталляция троянских программ и/или вирусов; защита от антивирусных программ, поскольку не все из них в состоянии проверить все компоненты внутри файлов этого типа. |

| Читайте: |

|---|